人気のZoom、利用者多いと攻撃の標的にされやすい一面も・・

新しいワークスタイルとして、テレワークやリモートワークが注目を集める中、急速に利用が拡大しているのがWeb会議ツールの「Zoom(ズーム)」です。ビジネスシーンをはじめ、教育やプライベートでも幅広く利用されてきています。

東京などの都市に限らず地方でも多く使われるようになりました。

使いやすく人気が高いZoomですが、取引先とのミーティングや社内のミーティングでは、業務に関係する内容を話し合うため、セキュリティ面は大丈夫なの?と気になるところです。

Zoomは一時、セキュリティの脆弱性が指摘されニュースになったことがありましたが、すぐに解決されて現在は安定し、Teamsなど同類のツールとほぼ変わらない安全水準になっています。

いまZoomのセキュリティで気をつけなければならないのは、運営会社側より、使う側の私たちの方でしょう。利用者が増えた分、悪意ある第三者の標的になりやすいとも言えます。Zoomならではのセキュリティリスクをよく知り、安全を意識して使っていくことが大切です。

そこで、この記事では、Zoomを使う側のセキュリティ対策について、ビジネスシーンをイメージしまとめてみました。

Zoomとは

Zoomは、米国のZoomビデオコミュニケーションズが提供するクラウドコンピューティングを利用した、複数人が同時に参加できるWeb会議システムです。

音声、映像、資料、チャットなどを会議室参加者同士でリアルタイムに交換できます。

Zoomの利用者が多い4つの理由

Zoomはなぜ利用者が多いのでしょうか。以下の4つの理由が挙げられます。

1.ミーティング参加の手続きが簡単なため始めやすい

Skypeのようにアカウント登録している者同士でなければミーティングを開始できないということはなく、URLからワンクリックで入っていくことが可能です。このため、システムにさほど詳しくない人でも始めやすいという利点があります。

2.多くの端末やOSに対応しているため幅広く利用できる

Web会議には多くの人が参加しますが、参加者によって、利用する端末やOSが異なります。この点、Zoomはパソコン、スマートフォン、タブレットのどれでも使用でき、また、プラットフォームやOSの制限が少ないため、利用しやすい環境になっています。

3.機能が充実しており、無料プランもある

画面共有や会議の記録などビジネスに最適化する形で機能が充実しており、利用形態に応じて、無料・有料の両プランがあります。無料プランは制限がありますが、使い方によって十分コミュニケーションできる機能が用意されています。

4.音質や画質がよい

インターネット上での音声通話やビデオ会議は、通信が乱れて音質や画質が低下することがありますが、Zoomは他のサービスに比べて、通信が安定し、高音質で遅延が少ないと評価されています。

セキュリティ対策を怠ることの3つのリスク

1.重要機密情報の流出・会議室乗っ取り

Web会議システムのセキュリティに穴があると、悪意ある第三者の不正アクセスを許し、

- 会議内容の盗聴

- 会議内容の不正な録画

- 会議内で共有された資料/データの不正ダウンロード

により、重要機密の情報が流出する恐れがあります。また、不適切な画像や動画を送り付けるなど荒らし行為の

- 会議室の乗っ取り

も発生しています。

システム以外に行動のセキュリティの面では、Web会議を行う場所が、閉じた個室や自宅ではなく、カフェや、ひらけた空間のコワーキングスペースだったりすると、

- 周囲の人間が会議内容を盗聴

- 背後から顧客情報や機密情報を盗撮

- 席を外した隙に、端末やUSBメモリなど盗難

という方法で、重要機密の情報が流出する恐れがあります。

2.参加者のアカウント流出や乗っ取り

会議参加者が会議のアカウントを適切に保守していない場合、全く関係のない部外者の手に渡り、アカウントが乗っ取られたり悪用されたりといった事態が懸念されます。データの改ざんや流出などのトラブルにもつながる恐れがあります。

3.参加者のプライバシー流出

Web会議では、参加者はパソコンやスマホのカメラを使って顔出しをします。このとき、プライベートな場所が背景画像として多くの人の目に入ることになりますが、個人として見られたくないものがあるかもしれません。また、会議参加者の中に悪意のある第三者が潜んでいた場合は、プライベートの様子がインターネット上に流出する恐れもあります。主催者は参加者のプライバシーに配慮した運営をし、参加者も必要な場合は背景をボカシ処理するなど、本人にとって不本意な情報流出は避けなければなりません。

これまでにあったZoomのセキュリティ問題とは

Zoomのセキュリティや脆弱性が専門家から問題視されるようになったのは、コロナ禍でZoomの利用者が急激に増加した2020年3月頃のことです。同年4月に何回かアプリのバージョンアップが行われてからは、脆弱性などに関する世界的な批判は急速に収まっています。

当時挙がっていた問題の概要は以下のとりです。

| 問題点 | 対応 |

| Zoom爆弾 (第三者がWeb会議に侵入し荒らし行為) |

待機室機能の有効をデフォルト化/セキュリティコントロール機能を1つのボタンに集約するなど対策 |

| パソコン版Zoomアプリの脆弱性 (認証情報漏えいのリスク) |

脆弱性に対処したバージョンにアップデート |

| ユーザーの了解なくFacebookにユーザー情報を送信 | Facebook社製の通信プログラムを削除 |

| 「参加者追跡」機能がプライバシー侵害の恐れ | この機能を削除 |

| 通信の暗号化が発表していたものと違う方式 (Zoom社が復号可能) |

発表していたエンドツーエンド暗号化を使用できるよう追加 |

| 通信が中国を経由 | 中国を経由しないルーティングを実装 |

このように問題はありましたが、迅速にまた誠実に対応したため、Zoom社に対するセキュリティに対する取り組み姿勢や情報公開の姿勢はよい印象で受け止められています。もし今後新たな脆弱性などが発覚したとしても早急に解決する方向で対応されると思われます。

Zoomセキュリティの3つの基本要素

セキュリティの面で、そもそもZoomとはどのようなシステムなのでしょうか。主要な3点をレビューします。

会議データはどこに保存されるか

Web会議ツールは、音声、映像、共有資料、チャット、録画・録音データ等、多種のデータを扱います。これらのデータがどこに格納されるかは、情報漏えいリスクに大きく影響します。

Zoomはクラウドサービスであり、データの保存先はZoom社のデータセンターにあるサーバになります。

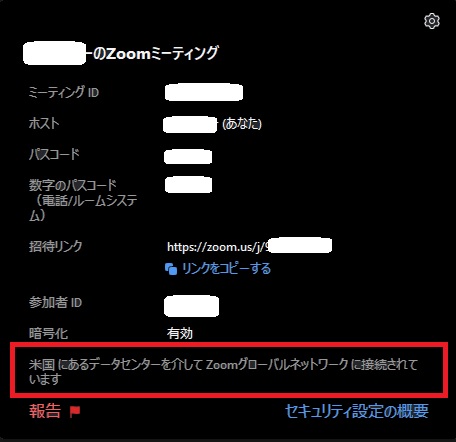

負荷分散のために日本だけでなく海外のデータセンターが利用されていることに注意が必要です。データセンターが置かれた国によっては、政府が法に基づきデータを強制収容するリスクがあります。

Zoomはこの点、有料サービスの場合、データセンターの地域を選択できるようになっています。

また、無料サービスでは、「アカウントがプロビジョニングされたデフォルトの地域に固定されます」という表現で説明されています。中国は外され、米国になるようですが、実際にどの国のデータセンターを経由しているかは以下の方法で確認するようにしてください。

クラウドではデータ完全削除も必須

Zoomの有料サービスではクラウド上に録画・録音データを保存できます。削除するときに、復元不可能な形で完全削除できるかもセキュリティ上のポイントになります。

Zoomでは、削除処理により「ゴミ箱」に移動した後、手動でゴミ箱から完全削除できるようになっています。手動でゴミ箱削除を行なわなかった場合は、自動で30日後に完全削除されます。

暗号化はどのように行なわれるか

通信路が安全でないと重要な会議データの盗聴、改ざんの脅威となるため、Web会議データを暗号化した通信は重要な技術になります。

この暗号化で注意すべき点は、サービス提供者(Zoom社)が暗号鍵を持つか、否かという点です。

サービス提供者が暗号鍵をもたないエンドツーエンド暗号化の場合は、会議参加者の音声・映像データが参加者端末で暗号化され、他の参加者端末で復号されます。暗号鍵は参加者のみが保有するため、サービス提供者は復号できません。

サービス提供者が暗号鍵を持つ場合、サービス提供者が信頼できるとしても、海外には政府によるサーバのデータの強制収容リスクがあることに注意が必要です。

Zoomの暗号化の場合、標準では、サービス提供者が暗号鍵を持つ「AES-256 GCM」というアルゴリズムですが、エンドツーエンド暗号化の「E2EE」も選択できるようになりました(無料プランでも利用可)。

ただし、エンドツーエンド暗号化を有効にすると、以下の機能が使用できなくなるのでご注意ください。

・ホストが参加する前に参加

・クラウド録画

・ストリーミング

・ライブトランスクリプション

・ブレイクアウトルーム

・投票

・1:1 プライベートチャット

・リアクション

なお、暗号化の通信方式としては、TLS1.2がサポートされています。

参加者の確認・認証にはどのような機能があるか

予定外の第三者が会議に参加することにより、会議進行の妨害、機密情報の漏えいが発生する恐れがあります。

このような第三者の会議へ参加を防ぐためには、Web会議システムで会議参加者の確認・認証をできることが重要です。

Zoomでは以下の機能などが用意されています。会議の機密性や参加人数などに応じて、最適な方式を選択し使用ます。

・会議パスワード

・参加者の事前登録

・待機室での参加者確認

・参加者名の設定

・二要素認証

・参加者の強制退室

Zoom会議を安全に行うには

Zoomを使って安全にWeb会議を行うポイントを、「主催者編」と「一般編(主催者・参加者共通)」に分けてまとめました。

また、「機密性別のWeb会議の開催例」をご参考に挙げました。

主催者編

会議の主催者が注意すべきポイントを、会議開催の流れにそってみていきます。

会議の設定

- 会議の機密性が高い場合は、エンドツーエンド(E2EE)暗号化を選ぶ。

- 会議参加者に社外の人がいる場合は、その人が所属する組織のセキュリティポリシーに照らし問題はないか参加者の同意を得ておく。

- インスタントミーティングIDを使う(個人ミーティングIDを使わない)。

会議の案内

- パスワード埋め込みURLを使った案内をしない。

- SNS経由で送らない。

- メールの題名は機密性を悟られない文面にする。

- パスワードは別メールで発信する。

参加者の確認

- 「待機室」機能を使い入室を調整する。

- 参加者確認後は会議室をロックする。

- ホストの前の参加を無効にする。

会議の運営

- 誤操作や目的外の行為によるトラブル防止のため、会議の趣旨に照らし不要な機能は無効にする。

・参加者側の画面共有が不要な場合は、共有対象者を「ホスト」のみにする。

・ファイル送信が不要な場合は、ファイル送信機能を無効化する。

・参加者同士の会話が不要な場合は、プライベートチャット機能を無効化する。 - 万一、意図しない参加者が登場した場合、強制退室機能を使用する。

会議終了後のデータ削除

- 会議終了後はクラウドサーバ上の会議データを全て削除する。

- 参会者で会議データを共有したい場合でも、サーバーに残す期間を決めておく(できるだけ短期間とする)。

- そのとき、アクセス制限の設定、パスワード設定をしておく。

一般編(主催者・参加者共通)

- OS、Zoomアプリを常に最新版にしておく。

- 偽りサイトにアクセスしないためURL表記に注意する。

- 会議の参加環境に注意する。

・フリーWi-Fiを使用しない。

・カフェなどオープンスペースを使わない。

・背景が機密性やプライバシーにかかわる場合は背景を隠す処理をする。

機密性別のWeb会議の開催例

| 機能 | 機密性 | |||

| 高 *1 | 中 *2 | 低 *3 | ||

| データセンター | 日本 | 〇 | ||

| グループA *4 | 〇 | |||

| グループD以外 *4 | 〇 | |||

| 暗号化 |

エンドツーエンド暗号化 | 〇 | ||

| 通信経路暗号化 | 〇 | 〇 | ||

| 参加者の確認・認証 | 会議室パスワード | 〇 | 〇 | 〇 |

| 待機室 | 〇 | 〇 | 〇 | |

| 顔・声の確認 | 〇 | |||

| 参加者の事前登録 *5 | 〇 | |||

| 会議手段 | 資料メール事前配布 | 〇 | 〇 | 〇 |

| 参加者画面共有 | 〇 | |||

| ファイル送信 | 〇 | |||

| 音声・映像交換 | 〇 | 〇 | 〇 | |

| チャット会話 | 〇 | 〇 | 〇 | |

| 会議データ保存 | 録音・録画 | 〇 | ||

上表「機密性」の高・中・低は以下をイメージしました(明確な基準があるわけではなくあくまでも一例です)。

機密性「高」*1:会社トップまたは一部の人しか閲覧することが認められておらず、例えば、未公開の研究開発結果、特別プロジェクトの資料、開示されていない経理データ、重要契約書、重要人事などを扱う会議です。

機密性「中」*2:社内では共有が可能ですが、社外への漏えいが禁じられている、例えば、自社の顧客リストや企画書、調査資料などを扱う会議です。また、対外の一般的な商談もこのグループに含まれます。

機密性「低」*3:一般に公開されている情報を扱い、例えば、セミナー、講演会などが該当します。セミナー・講演会では人数が多くなることが多いため、上表では、参加者の事前登録( *5)を〇(必要)にしています。

データセンターにおける、グループA~D(*4)は、輸出管理上のグループを指します。

まとめ

Zoomは使いやすさとともに、セキュリティリスクにも対応したWeb会議ツールと言えます。

Zoomが持つセキュリティ機能をよく知り、安全を十分意識して、各機能を使い分けていくことが大切です。会議の機密性の高さに応じて、適用の仕方をあらかじめ決めておくとよいでしょう。

ベースのセキュリティ意識を高めることも非常に重要です。OSやアプリをいつも最新版にしておく、セキュリティソフトを必ず使う、フリーWi-Fi使用を避けるなど、不安なくWeb会議できる環境にしていきましょう。